مرورگر خود را برای ویروس ها بررسی کنید

بسیاری از کاربران کامپیوتر بیشتر وقت خود را در مرورگرها صرف می کنند و از آن برای کسب و کار یا اهداف کاری استفاده می کنند. به طور طبیعی، این عامل برای مهاجمان بسیار مهم است که سعی می کنند همه چیز را برای آلوده کردن مرورگر وب کاربر و از طریق آن به کامپیوتر خود بکشند. اگر مشکوک به اینترنت اکسپلورر خود باشید، وقت آن است که آن را بررسی کنید.

محتوا

مرورگر خود را برای ویروس ها بررسی کنید

هیچ گزینه عفونی وجود ندارد، که در آن کاربر می تواند با خیال راحت وارد شود و از نرم افزارهای مخرب خلاص شود. با توجه به این که انواع ویروس ها متفاوت هستند، لازم است چندین آسیب پذیری مورد استفاده برای عفونت را بررسی کنیم. اجازه دهید ما گزینه های اصلی موجود در مورد چگونگی حمله مرورگر را بررسی کنیم.

مرحله 1: برای معدنچیان چک کنید

این اولین سال نیست که نوع کدهای مخرب که به عنوان معدنچی عمل می کند مربوط است. با این حال، البته، این کار به شما نمی انجامد، بلکه بر کسی که از این کد علیه شما استفاده کرده است. معادن - فرآیند معدن کریپتوکورنال، که شامل محاسبات قدرت کارت گرافیک می باشد. افرادی که این کار را انجام می دهند معمولا از کارت های ویدئویی خود استفاده می کنند که از آنها کل مزارع (ترکیب قدرتمندترین مدل های کارت های ویدئویی) را ایجاد می کند و باعث افزایش بهره برداری می شود. صادق ترین آنها تصمیم نمی گیرند که به راحتی راه بیفتند و بدون صرف هزینه های هنگفت برای خرید تجهیزات و پرداخت هزینه برق که این کارت های ویدئویی در طول ماه مصرف می کنند، پرداخت شود. آنها با اضافه کردن یک اسکریپت ویژه به سایت، کامپیوترهای افراد تصادفی را در اینترنت آلوده می کنند.

این فرایند به نظر میرسد که شما به سایت رفتید (ممکن است مفید یا خالی باشد، مثل اینکه رها شده یا در حال توسعه نباشید)، اما در حقیقت، معدن در واقع برای شما نامرئی نیست. اغلب، بدون توضیح، کامپیوتر شروع به کند کردن می کند، و این اگر متوقف نشود، متوقف می شود. با این حال، این گزینه تنها نتیجه حوادث نیست. تایید اضافی از حضور معدنچی می تواند ظاهر زبانه مینیاتوری در گوشه ای از صفحه نمایش باشد، و گسترش آن شما می توانید یک ورق تقریبا خالی با سایت ناشناخته را ببینید. اغلب کاربران ممکن است حتی متوجه شوند که این برنامه در حال اجرا است - به همین خاطر، در واقع کل محاسبات. طولانی تر برگه راه اندازی می شود، بیشتر سود هکر از کاربر دریافت کرده است.

بنابراین، چگونه می توان حضور یک معدنچی را در مرورگر تشخیص داد؟

از طریق سرویس وب بررسی کنید

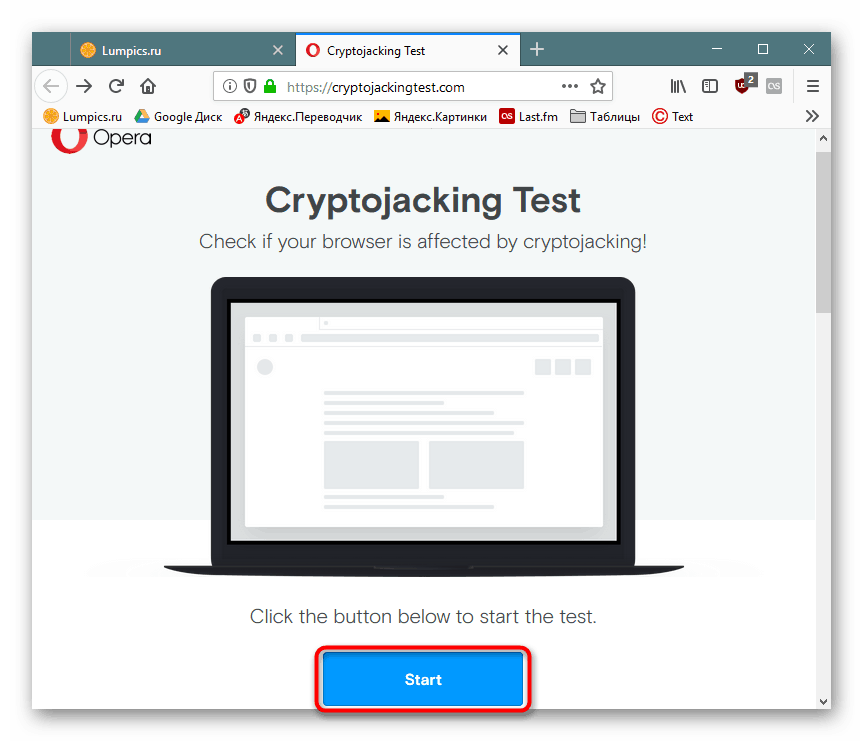

توسعه دهندگان اپرا ما سرویس وب سرویس تست رمزگشایی را ایجاد کردیم، که در حضور مرورگر معدنچیان پنهان را بررسی می کند. شما می توانید از طریق هر مرورگر وب از طریق آن بروید.

روی پیوند بالا کلیک کنید و دکمه "شروع" را کلیک کنید.

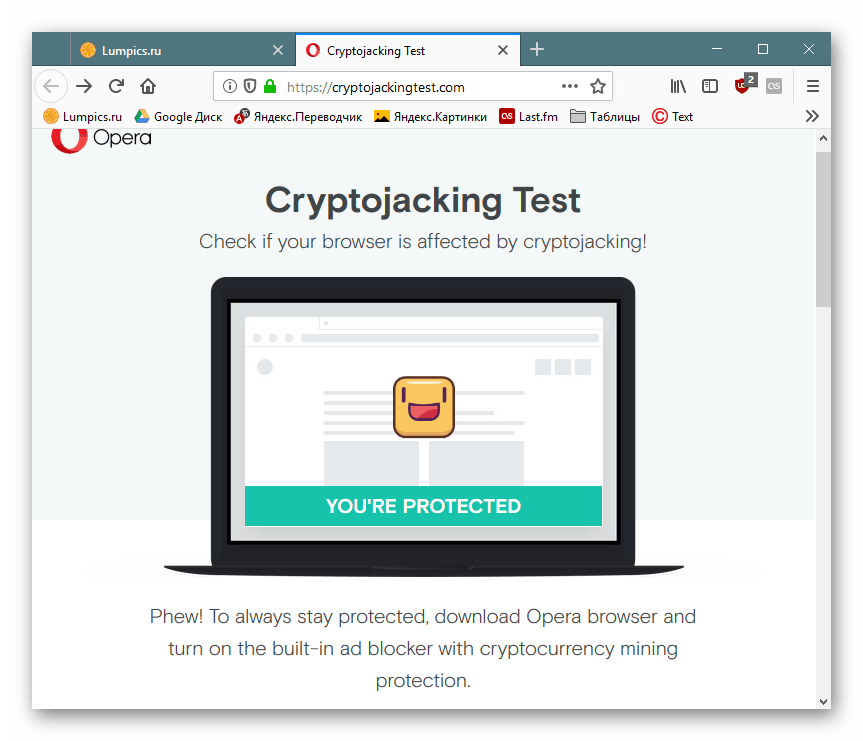

منتظر اتمام روند، پس از آن شما یک نتیجه در مورد وضعیت مرورگر دریافت خواهید کرد. هنگامی که وضعیت "شما محافظت نشده" نمایش داده می شود ، لازم است که اقدامات دستی برای اصلاح وضعیت انجام شود. با این حال، باید در نظر داشت که شما هرگز نمی توانید به عملکرد این و خدمات مشابه به 100٪ تکیه کنید. برای اطمینان کامل، توصیه شده است که اقدامات زیر را انجام دهید.

برگه ها را چک کنید

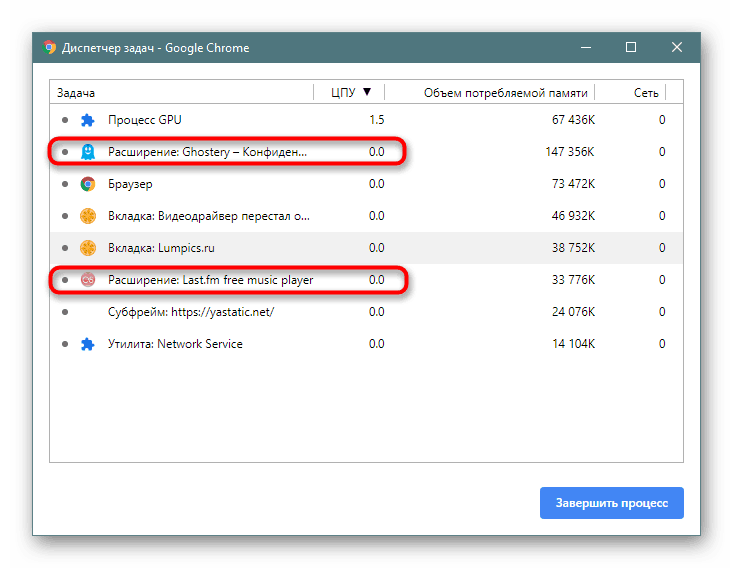

نگاهی به مدیر Task وارد مرورگر وب کنید و ببینید چه مقدار منابع زبانه ها مصرف می کنند.

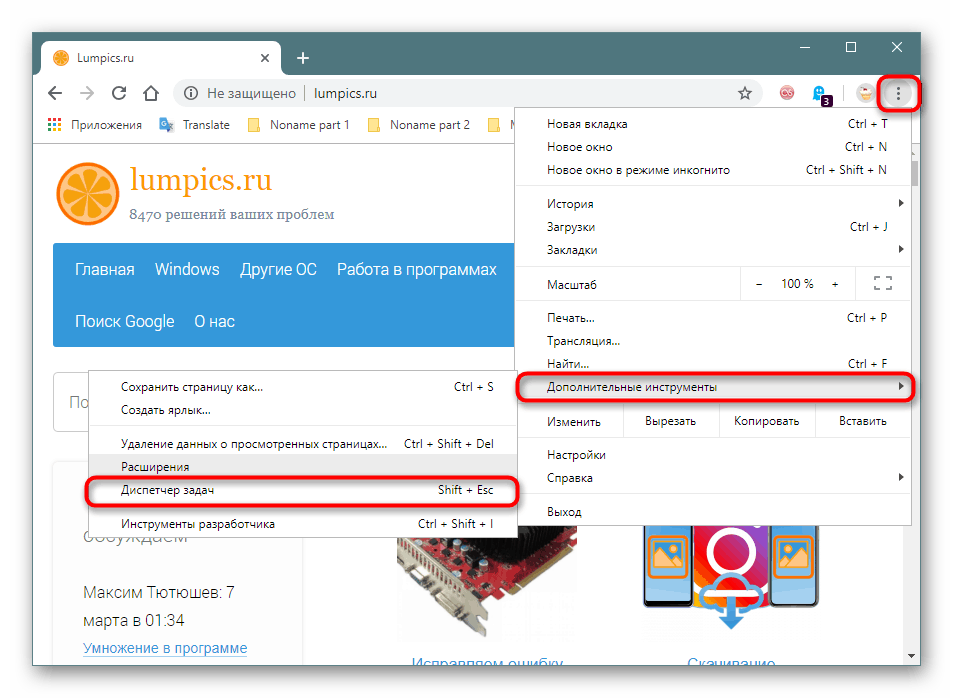

مرورگرها در کروم ( گوگل کروم ، ویلوودی ، مرورگر Yandex و غیره) - "منو" > "ابزارهای اضافی" > "مدیر وظیفه" (یا Shift + Esc را فشار دهید ).

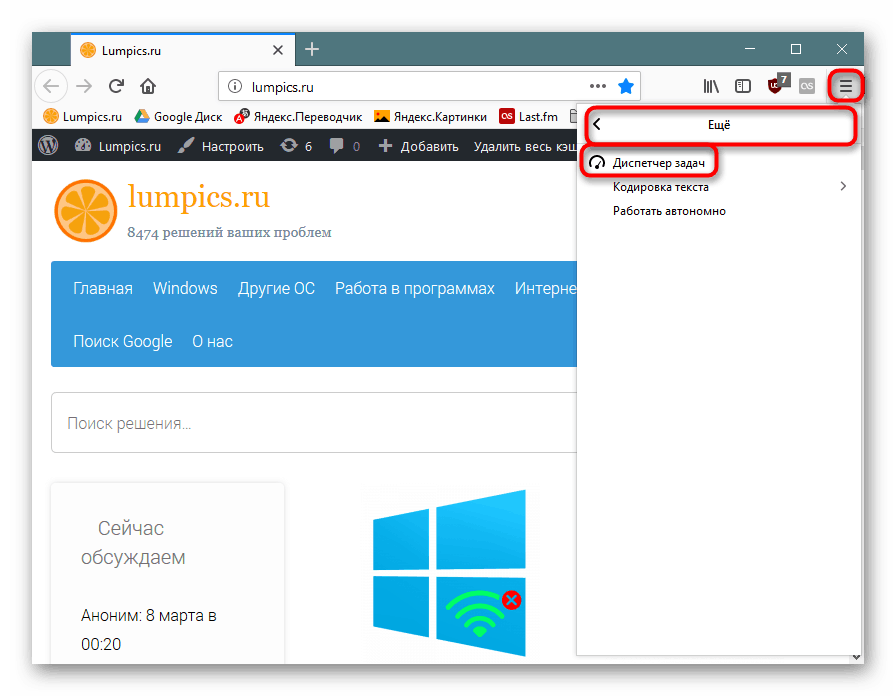

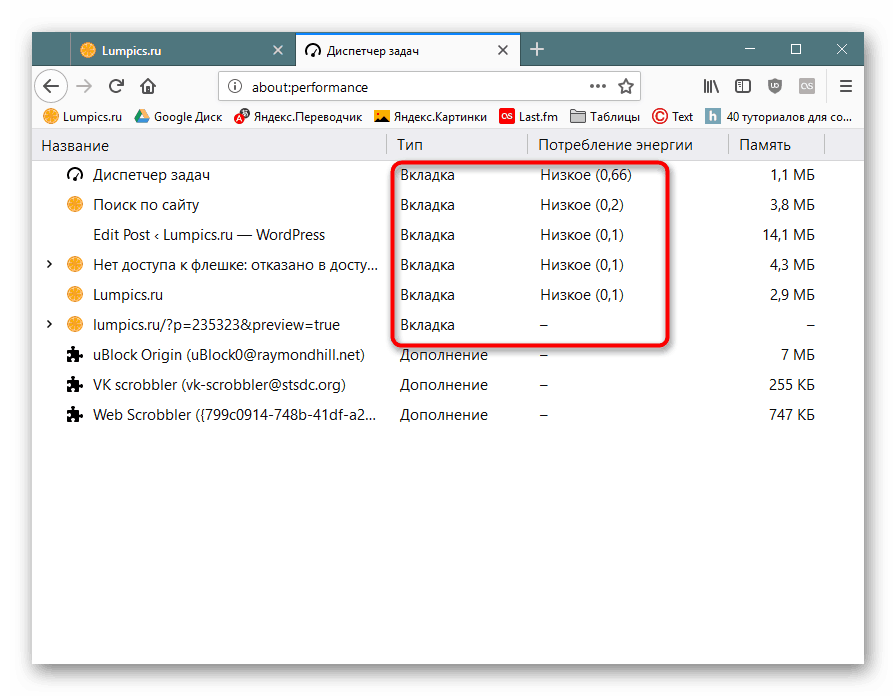

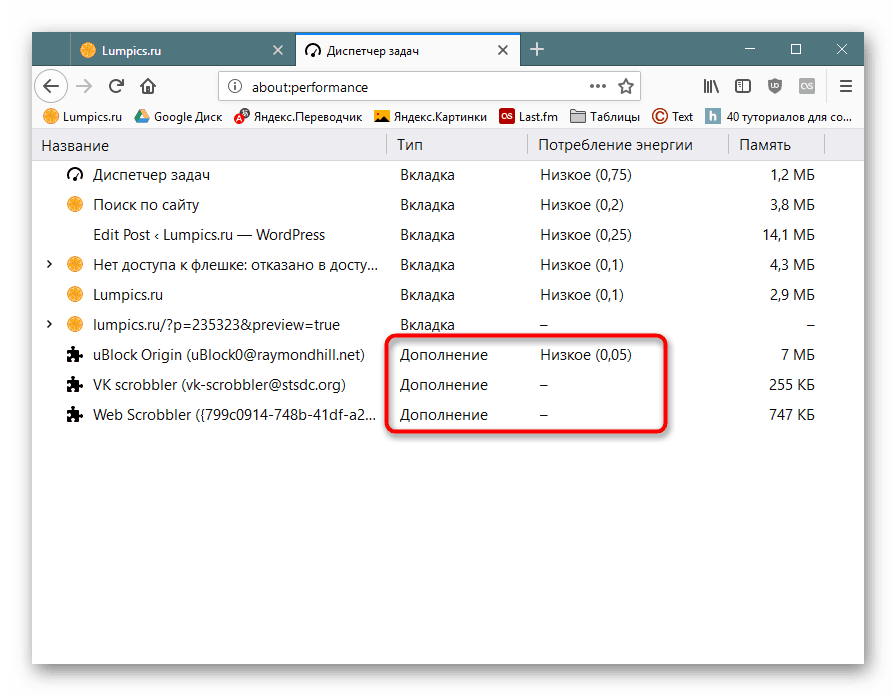

فایرفاکس - "منو" > "بیشتر" > "مدیر وظیفه" (یا تایپ about:performance در نوار آدرس و دکمه Enter را فشار دهید).

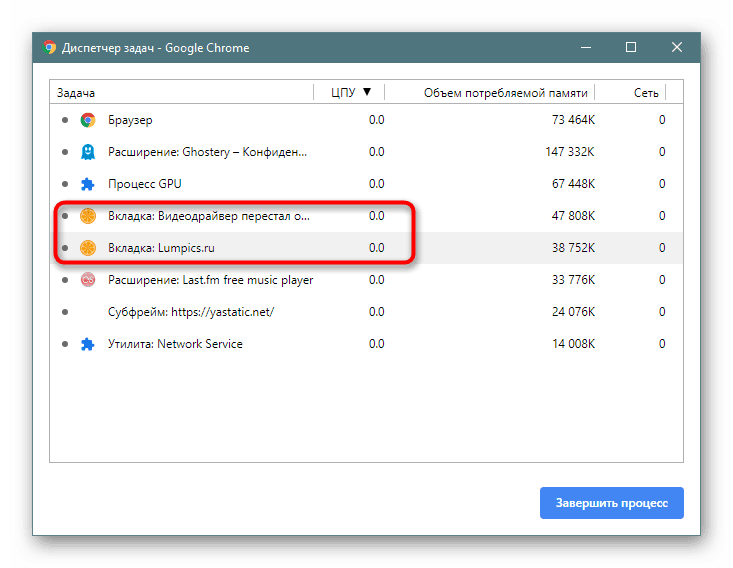

اگر متوجه شدید که برخی از تب از منابع به شدت مورد استفاده قرار می گیرد (این قابل توجه است در ستون "CPU" در Chromium و "مصرف برق" در فایرفاکس)، برای مثال، 100-200 ، اگر چه معمولا این مقدار 0-3 است ، پس مشکل واقعا وجود دارد

ما محاسبه زبانه مشکل، آن را ببندیم و دیگر به این سایت برویم.

برنامه های افزودنی را بررسی کنید

معدنچی همیشه توسط سایت پوشش نمی دهد: می تواند در فرمت نصب شده باشد. و شما همیشه نمی دانید که نصب شده است. این را می توان به همان شیوه با زبانه معدن شناس شناخته شد. فقط در "Task Manager" این بار، فهرست زبانه ها را مشاهده نمی کنید، بلکه برنامه های راه اندازی شده - آنها نیز به عنوان فرایندها نمایش داده می شوند. در Chrome و همتایانش، اینها به نظر میرسد:

فایرفاکس از نوع "افزودن" برای آنها استفاده می کند:

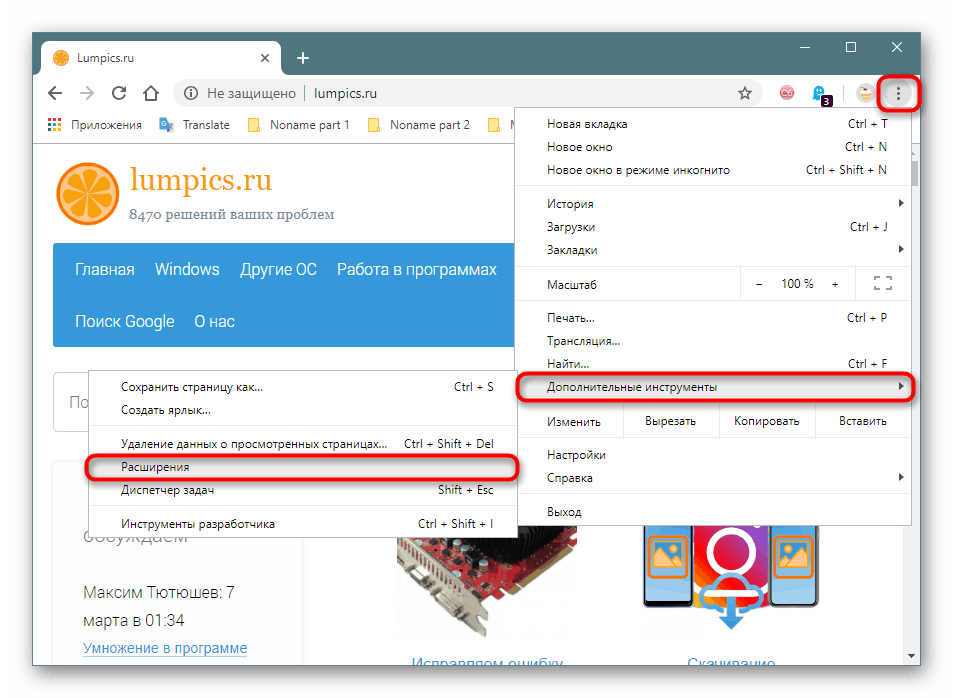

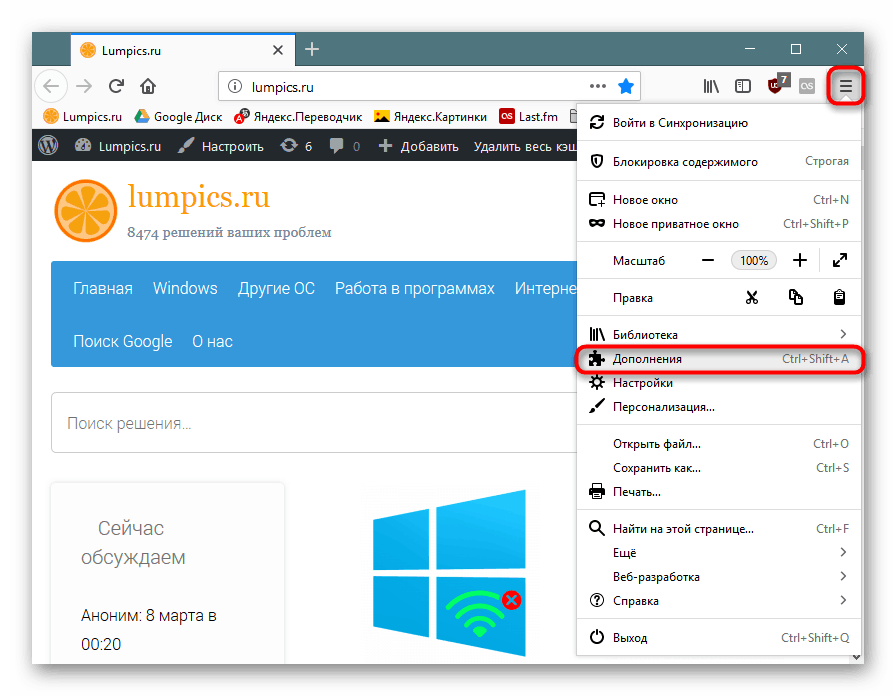

با این حال، معادن در حال حاضر زمانی که شما در حال تماشای مدیر وظیفه است ، همیشه در حال اجرا نیست. به فهرست افزودنیهای نصب شده بروید و لیست آنها را مشاهده کنید.

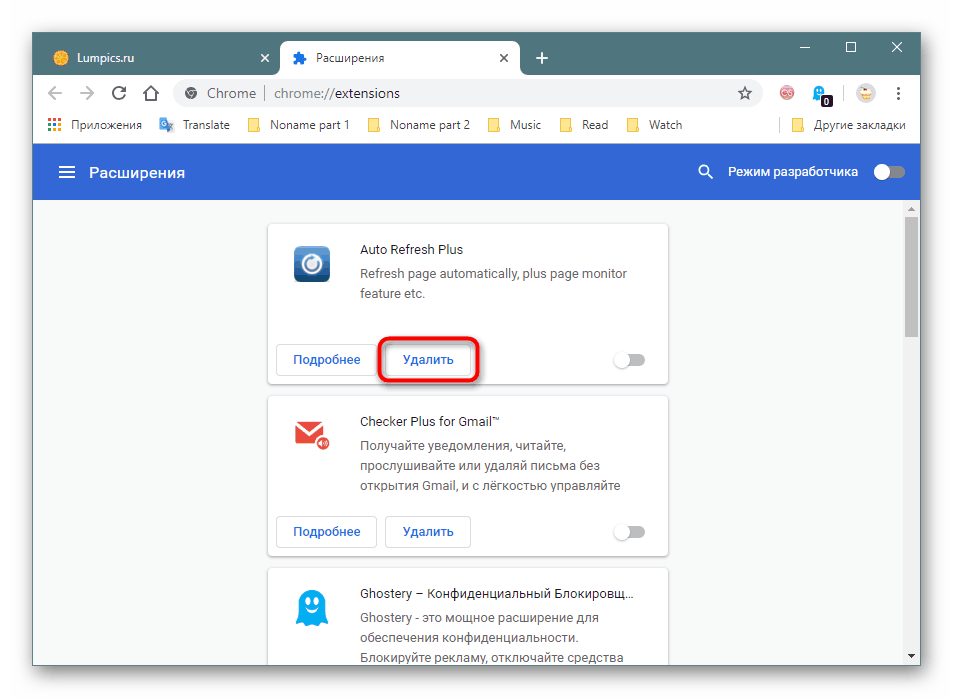

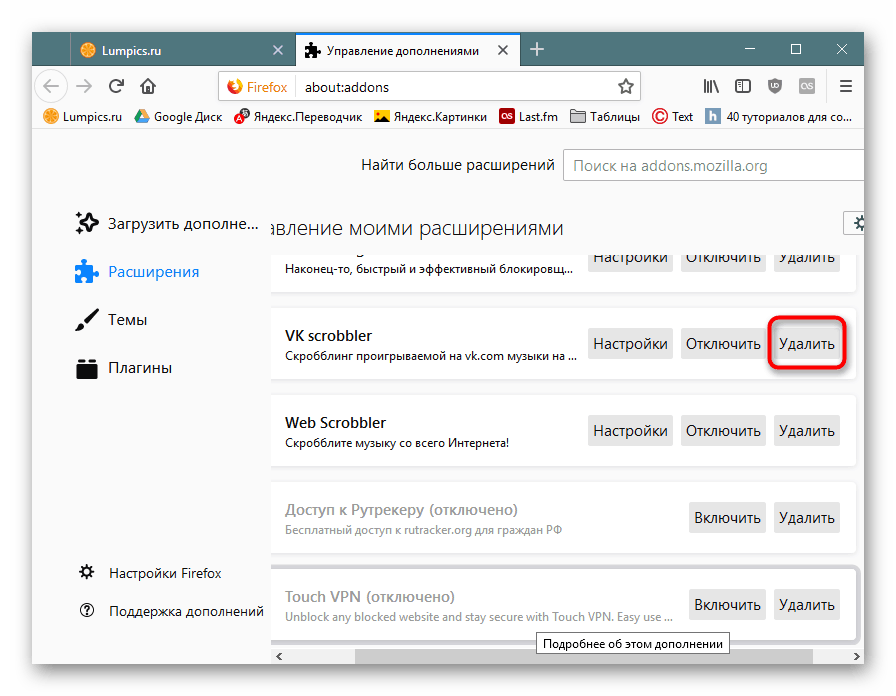

Chromium: منو > ابزارهای پیشرفته > برنامه های افزودنی .

فایرفاکس - منو > افزودنیهای (یا Ctrl + Shift + A را فشار دهید ).

لیستی از پسوندها را مشاهده کنید اگر چیزی مشکوک را که نصب کرده اید را مشاهده کنید یا به آن اعتماد نکنید، آن را پاک کنید.

حتی در شرایطی که هیچ معدنچی وجود ندارد، ویروس های دیگر می توانند در پسوند های ناشناخته پنهان شوند، به عنوان مثال، از دست دادن اطلاعات کاربر از یک حساب کاربری.

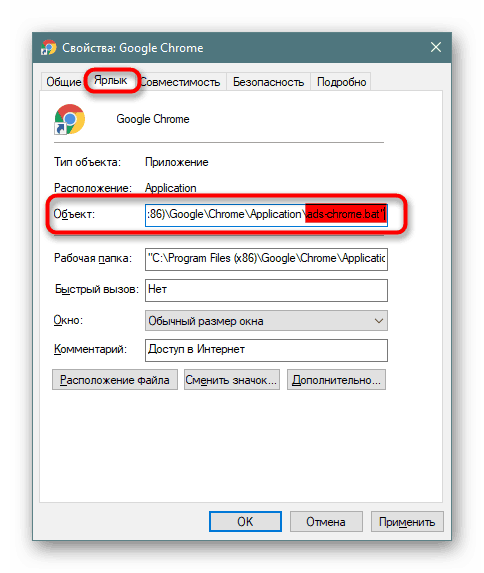

مرحله 2: تأیید برچسب

فرمت میانبر مرورگر (و هر برنامه دیگر) به شما امکان می دهد پارامترهای خاصی را برای خواص راه اندازی که با آن راه اندازی می شود اضافه کنید. به طور معمول این کار برای گسترش قابلیت ها یا رفع مشکلات مانند نمایش محتوا مورد استفاده قرار می گیرد، اما مهاجمان می توانند فایل های اجرایی خرابکارانه را که بر روی رایانه شما به عنوان BAT ذخیره می شوند، اضافه کنند. تغییرات راه اندازی ممکن است بی گناه تر باشد، با هدف نمایش آگهی های تبلیغاتی.

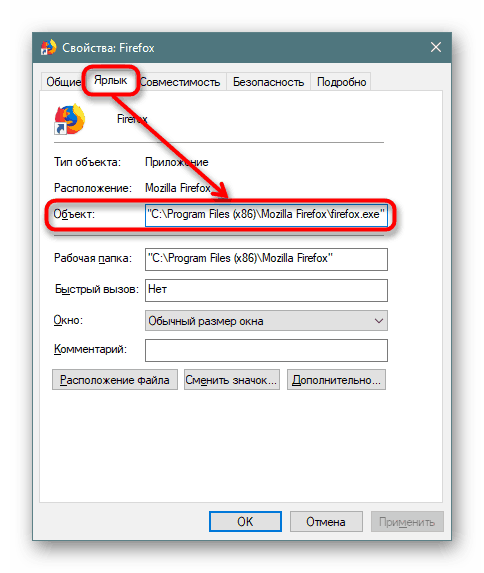

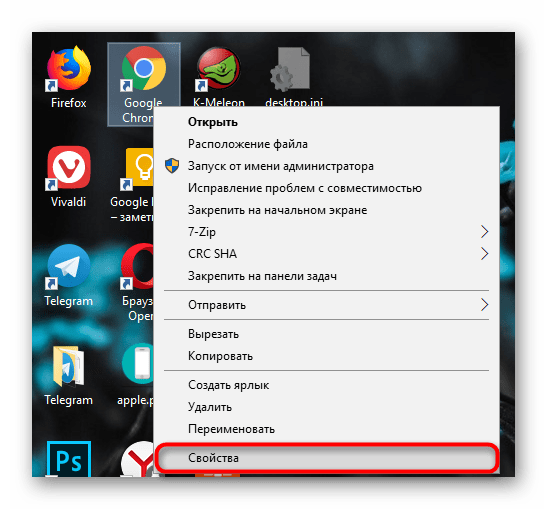

- با کلیک بر روی میانبر مرورگر با کلیک راست موس و «Properties» را انتخاب کنید.

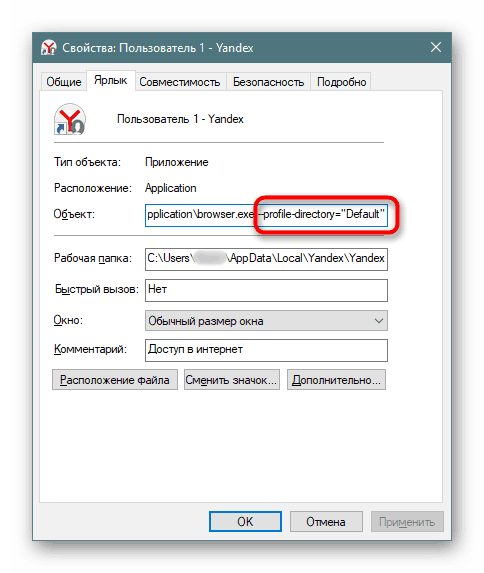

- در برگه «میانبر»، فیلد «Object» را پیدا کنید، به خط به انتها نگاه کنید - باید با یکی از گزینه های زیر به پایان برسد: firefox.exe / chrome.exe / opera.exe / browser.exe (از مرورگر Yandex).

![مقدار عادی خط Object در میانبر مرورگر]()

اگر از تابع تقسیم مرورگر به پروفايل استفاده کنيد، در انتها يک خصيصه مثل اين خواهد بود:

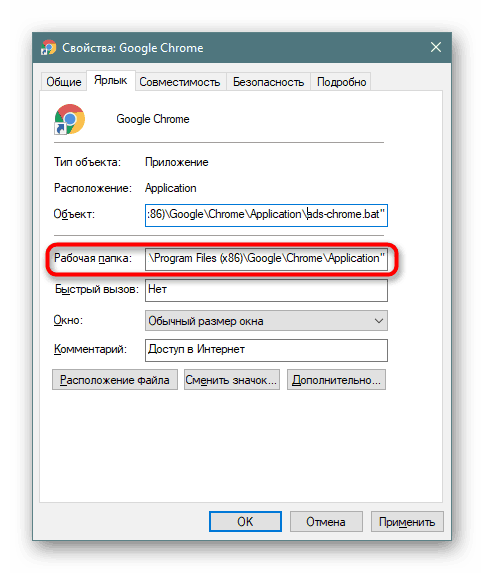

--profile-directory="Default". - هنگامی که سعی می کنید مرورگر را تغییر دهید، ممکن است ناسازگاری هایی را با نمونه های بالا مشاهده کنید. برای مثال، به جای chrome.exe، چیزی شبیه آنچه که در تصویر زیر مشاهده می کنید نوشته شده است. ساده ترین راه حذف این میانبر و ایجاد یک جدید است. برای انجام این کار، شما باید به پوشه ای که فایل EXE آن ذخیره شده است بروید و میانبر خود را از آن ایجاد کنید.

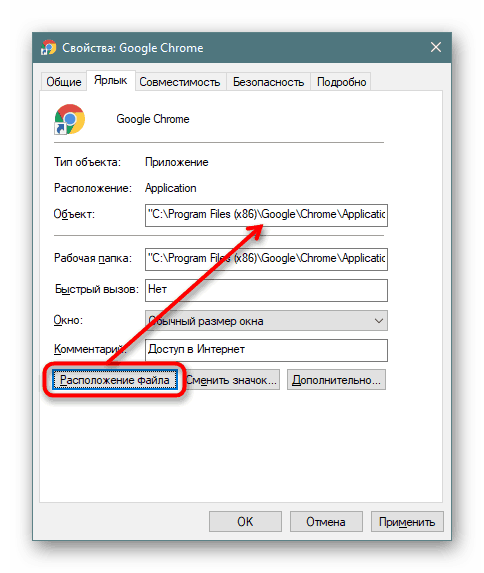

- به عنوان یک قاعده، در خواص میانبر "پوشه کار" به درستی مشخص شده است، بنابراین شما می توانید از آن برای استفاده سریع از دایرکتوری مرورگر استفاده کنید.

![پوشه کار مرورگر در خواص میانبر]()

علاوه بر این، می توانید بر روی "File Location" کلیک کنید تا سریعا به آن برسید، اما با توجه به اینکه فایل جعلی در پوشه کار مرورگر است (شما می توانید در مورد "Object" در مورد آن اطلاعات کسب کنید).

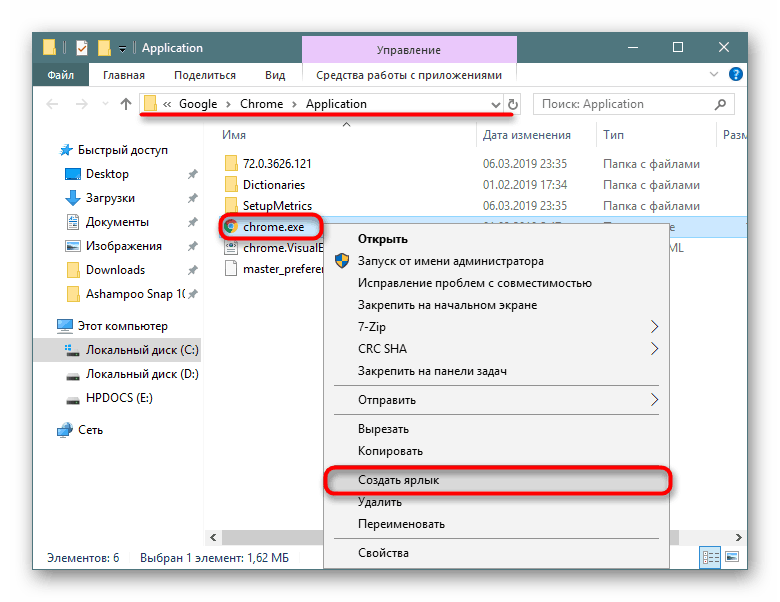

- فایل اصلاح شده حذف می شود و از فایل EXE ما یک میانبر ایجاد می کنیم. برای انجام این کار، با کلیک راست بر روی آن کلیک کنید و روی "ایجاد میانبر" کلیک کنید.

- باقی مانده است که آن را تغییر نام دهید و آن را به همان محل که برچسب قبلی بود بکشید.

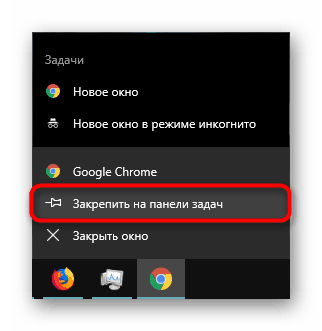

- اگر میانبر لازم نیست، می توانید مرورگر را راه اندازی کنید و آن را به نوار وظیفه ببرید.

مرحله 3: کامپیوتر اسکن

اجباری است که رایانه را فقط برای ویروس ها اسکن کند، بلکه به سادگی نرم افزار ناخواسته ای است که مرورگر دوست دارد آن را در قالب نوار ابزار، موتورهای جستجوی پیش فرض، آگهی ها و غیره بنویسد. توسعه دهندگان مختلف چندین نرم افزار را در یک زمان ایجاد کرده اند که نرمافزارهای مخرب را تشخیص میدهند، برای مثال، برای جایگزینی موتورهای جستجو، مرورگر خود را باز کنید، تبلیغات را در یک تب جدید یا در گوشههای یک پنجره قرار دهید. با لیستی از این راه حلها و درسها در مورد استفاده آنها، و همچنین اطلاعاتی در مورد حل مشکل که مرورگر وب در هر زمان آن را باز می کند، می توانید مقالات در لینک های زیر را بخوانید.

جزئیات بیشتر:

برنامه های محبوب برای از بین بردن تبلیغات در مرورگر

مبارزه با ویروس های تبلیغاتی

چرا مرورگر به طور خودكار شروع به كار می كند؟

مرحله 4: تمیز کردن میزبان

اغلب کاربران فراموش کرده اند که به ابزارهایی بپردازند که به طور مستقیم دسترسی به سایت های خاص را کنترل می کنند. در فایل های میزبان، اغلب سایت ها اضافه می شوند که بعدا در مرورگر بر خلاف اراده فرد اجرا می شود. فرایند تمیز کردن آسان است؛ برای انجام این کار، پیدا کردن و اجرای یک فایل با استفاده از دستورالعمل های زیر انجام دهید.

جزئیات بیشتر: تغییر پرونده میزبان در ویندوز

شما باید میزبان ها را به همان وضعیتی که در تصویر تصویر مقاله در لینک بالا است، بیاندازید. چند نکته را در نظر بگیرید:

- به ویژه در حقیقت یک حقیقت است که خطوط را با سایت ها به پایین ترین سند اضافه می کنند و زمینه قابل رویت را خالی می گذارند. اطمینان حاصل کنید که آیا نوار اسکرول در سمت راست سند وجود دارد.

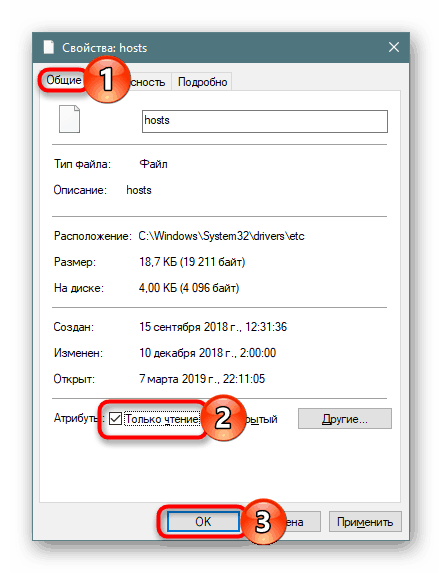

- در آینده، سند را می توان به راحتی به هر هکر تغییر داد، بنابراین گزینه خوبی برای خواندن آن است (راست کلیک بر روی میزبان> Properties > Read only ).

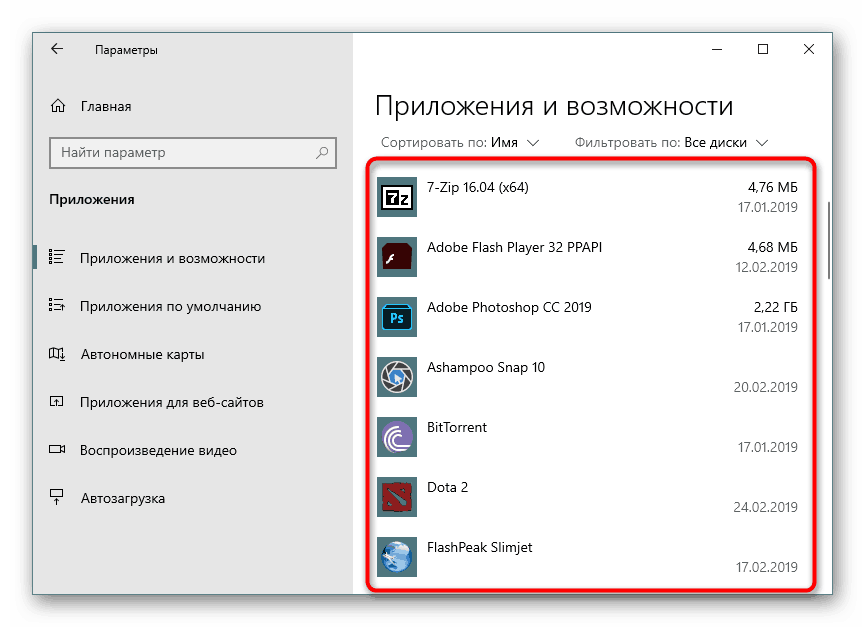

مرحله 5: لیست برنامه های نصب شده را مشاهده کنید

بعضی از برنامه ها به عنوان ابزار تبلیغاتی و یا ناخواسته تعریف نشده اند، اما در واقع برای کاربر استفاده می شود. بنابراین، لیستی از نرم افزار نصب شده را به دقت بررسی کنید و اگر برنامه ای ناآشنا را مشاهده کردید که نصب نکردید، معنی آن را بیابید. برنامه هایی با نام در روح «جستجو» ، «نوار ابزار» بدون تردید باید حذف شود. آنها قطعا هیچ مزیتی به دست نخواهند آورد.

همچنین ببینید: راه های حذف برنامه ها در ویندوز 7 / ویندوز 10

نتیجه گیری

ما تکنیک های اولیه چک کردن و تمیز کردن مرورگر را از ویروس ها حذف کرده ایم. در اکثریت قریب به اتفاق، آنها به پیدا کردن آفات کمک می کنند یا اینکه مطمئن شویم که این موجود وجود ندارد. با این حال، ویروس ها می توانند در حافظه پنهان مرورگر نشسته و قابل پاک شدن نیست، به جز با کشیدن پوشه کش با آنتی ویروس. برای جلوگیری یا پس از به طور تصادفی دانلود ویروس، به شدت توصیه می شود که کش را پاک کنید. این کار با استفاده از مقاله زیر آسان است.

جزئیات بیشتر: پاک کردن کش در مرورگر

پسوند های مسدود کننده تبلیغاتی نه تنها برای حذف مرورگرهای مزاحم کمک می کنند، بلکه همچنین می توانند رفتار تهاجمی برخی از سایت هایی را که به صفحات دیگری که ممکن است مخرب هستند هدایت کنند، مسدود می کنند. ما توصیه می کنیم منبع اصلی uBlock ، شما می توانید گزینه دیگری را انتخاب کنید.

اگر حتی پس از تمام چک ها، متوجه می شوید چیزی در کامپیوتر اتفاق می افتد، به احتمال زیاد ویروس در مرورگر نیست، بلکه در سیستم عامل خود، کنترل از جمله آن. اطمینان حاصل کنید که کل رایانه را با استفاده از توصیه های راهنمای زیر مقایسه کنید.

جزئیات بیشتر: مبارزه با ویروس های کامپیوتری